Er du sikker på at du ikke har blitt utsatt for et BIOS-angrep?

De fleste av oss har opplevd å bli offer for en malware-infeksjon. Det kan være vanskelig å bli kvitt, men med nitidig googling, nedlasting av anti-malware-programvare og timesvis med frustrerende arbeid, går det stort sett an å bli kvitt, uten å måtte bruke brent jords taktikk.

Men hva hvis du blir så lei at du reformaterer hele harddisken? Etter å ha installert Windows på nytt, må jo problemet være løst?

Ikke nødvendigvis. Hvis malwaren fortsatt dukker opp, uansett hva du gjør, har du blitt offer for et BIOS-angrep.

Og det som verre er? Du kan være BIOS-infisert uten å merke noen ting – før det er for sent.

En usynlig trussel

BIOS (Basic Input/Output System) er firmware som sitter i minnet og kjøres mens maskinen booter. Fordi BIOS er lagret i minnet, og ikke på harddisken, hjelper det ikke med reformatering og reinstallering. Når infeksjonskilden gjemmer seg i BIOS, får rett og slett ikke vanlige anti-virus-programmer tatt knekken på den.

Opprinnelig var BIOS permanent og skrivebeskyttet, men alle PC-produsenter har sett fordelene ved å bruke et skrivbart format, som flash-minne, slik at BIOS kan oppdateres med nye, forbedrede versjoner. Det forlenger levetiden til produktene – men gjør også systemet sårbart for angrep over nett.

For ordens skyld: I dag bruker de fleste produsenter moderne 16-bits eller 32-bits UEFI (Unified Extensible Firmware Interface) i stedet for 8-bits BIOS, men vi velger å bruke den tradisjonelle BIOS-betegnelsen likevel.

Et BIOS-angrep er ikke avhengig av at det finnes noen spesielle svakheter eller sikkerhetshull i systemet. Alt angriperne trenger er administrator-rettigheter. Med det på plass kan de dumpe BIOS inn i flashrom (et BIOS-oppdateringsverktøy), gjøre endringene de ønsker, justere cheksum-tallene slik at maskinen ser på BIOSen som autentisk, og så overføre alt tilbake i flash-minnet. Og vips! Nå sitter det en ondsinnet BIOS og har full kontroll over maskinen din.

MoonBounce er et av de nyeste eksempel på denne typen malware. Den gjemmer seg i BIOS, uten å etterlate noen spor på harddisken, noe som gjør den nærmest umulig å oppdage. Formålet med infeksjonen er å senere kunne laste ned og kjøre ulike operasjoner, etter en sentral instruks. Da kan man tenke seg at de for eksempel vil bruke maskinen din til å delta i DDOS-angrep, lese av tastetrykk og passord, eller bruke det som et brohode for å grave seg videre inn i nettverket på arbeidsplassen. De kan også kjøre ransomware, og kryptere maskinen din, men da viser de i det minste kortene, og du blir klar over at du er infisert.

Redningen: HP Sure Start

Heldigvis finnes det råd. Moderne PC-er fra HP kommer med HP Wolf Security, som blant annet inneholder HP Sure Start – en sikkerhetsløsning laget spesifikt for å beskytte BIOS og stoppe angrep. HP Sure Start begynte sine dager som verdens første selv-helbredende BIOS, men er nå i fjerde generasjon, og har utviklet seg til å bli en forsvarsmur for alle former for kritisk firmware vanlige antivirusløsninger ikke er i stand til å beskytte.

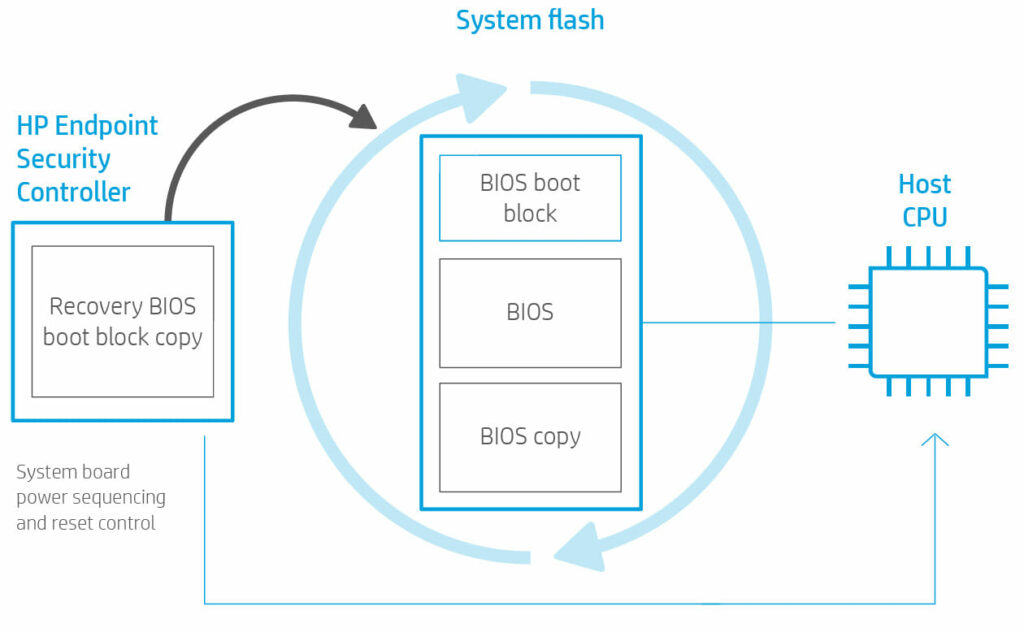

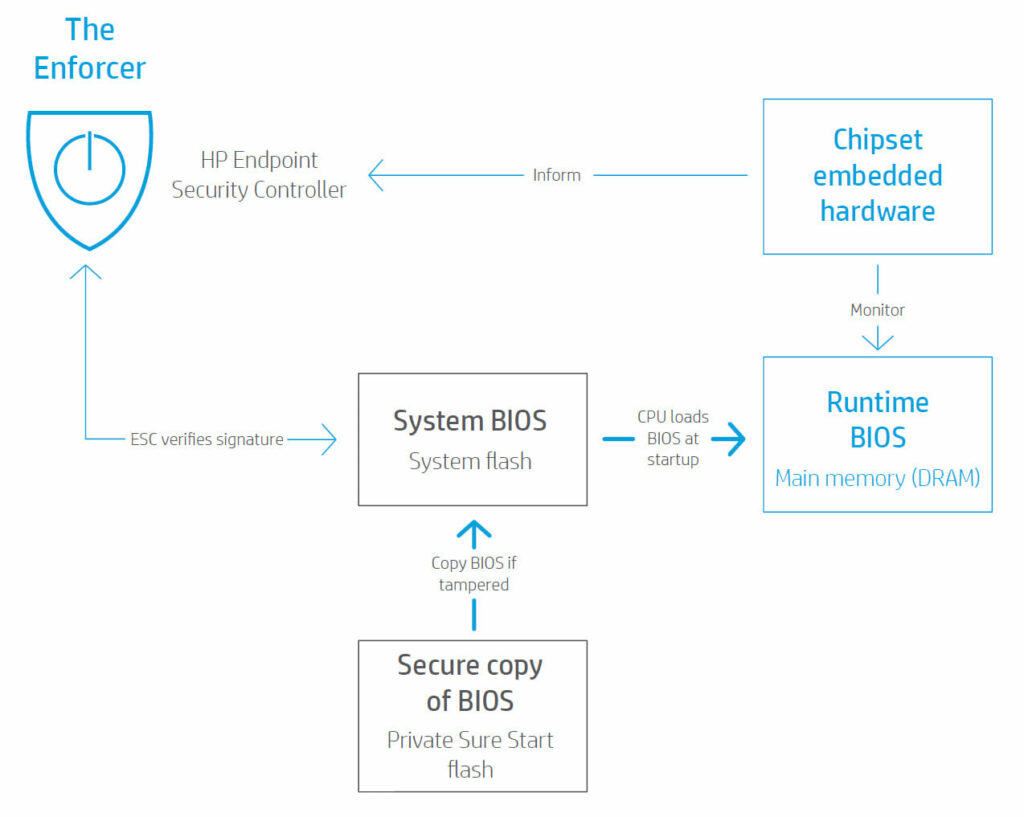

HP Sure Start benytter seg av HP Endpoint Security Controller – en hardware-basert elektronisk høyborg, som beskytter all kode, data, og andre hemmeligheter lagret i BIOS og annen kritisk firmware. Dersom disse skulle komme under angrep, identifiserer HP Sure Start endringene umiddelbart, gir beskjed til brukeren, loggfører hendelsen for IT-avdelingen, og gjenoppretter den nyeste gode versjonen av BIOS eller firmware fra en kopi trygt lagret på sikkerhetschippen.

I stedet for å lete etter kjent malware, identifiserer HP Sure Start alle uautoriserte BIOS-endringer – noe som betyr at løsningen vil beskytte deg mot angrep verden aldri har sett før.

Enkel for brukeren – enkel for IT

HP Sure Start er aktivert og på plass allerede før du tar maskinen ut av esken. Det er altså ingen ting en liten bedrift uten egen IT-avdeling trenger å gjøre for å bli beskyttet, annet enn å kjøpe de riktige PC-ene. Løsningen er på og aktiv selv når maskinen er av, og virker uavhengig av CPU.

Hos de bedriftene hvor IT-avdelingen er på plass, ligger alt til rette for å administrere løsningen sentralt. Med HP Manageability Integration Kit (HP MIK) – en plugin for Microsoft System Center Configuration Manager – kan IT styre HP Sure Start-innstillingene i hele maskinparken. I tillegg har de tilgang på HP Client Management Script Library – et kraftig verktøy som gjør det mulig å integrere HP Sure Start med alle styringskonsoller.

Få den sikreste Windows-versjonen hittil med Windows 11 Pro

HP Sure Start er bare en av løsningene inkludert i HP Wolf Security – pakken med integrert sikkerhetsteknologi som følger med HPs arbeidsstasjoner, samt deres Elite- og Pro-enheter. Disse kommer nå med Windows 11 Pro, som også har en rekke innebygde sikkerhetsfunksjoner. Til sammen får du en grundig, total beskyttelse, både under, i, og over operativsystemet.

Vil du vite mer?

Ønsker du å gå enda mer i dybden og lære hvordan HP Sure Start virker i detalj? Da anbefaler vi å titte på HPs tekniske Sure Start-whitepaper.